https://www.europesays.com/1961251/ EJÉRCITO ESPAÑOL | ¿A quiénes reclutarían primero si España entrara en guerra? #ciudadanos #Constitución #dv #Ejército #España #Guerra #llamarian #noticias #quien #recluta #sociedad #soldados #spain

Recent searches

Search options

#dv

Let's Encrypt

In https://infosec.exchange/@aral@mastodon.ar.al/114224524044750719 @aral wants us to pay taxes to keep Let's Encrypt "alive". Here's another reason NOT to do that.

Apparently the *.eu.org domain needed laundrying because it's reputation became too bad. So scammers create zillions of insane domain names and obtain *FREE* (for them) certificates for those sites. Usually such sites are not malicious; they're intended to have virusscanners remove detection, eventually for the sub-TLD ".eu.org".

To see this, you may consider opening

https://crt.sh?q=eu.org

but that will fail because there are WAY too many results.

To restrict the amount of records, try a subdomain name and further restrict output by deduplicating and restricting to not expired, as follows:

https://crt.sh/?Identity=madaline.eu.org&exclude=expired&deduplicate=Y

The screenshot below gives an idea (they're all Let's Encrypt certs by the way, and I marked one with an insane domain name).

I wrote about this phenomenon before, e.g. in https://www.security.nl/posting/781057/Let%27s+Encrypt+git_git_git___ (at the time I did not understand why yet).

VirusTotal knows of 72.5K direct subdomains of *.eu.org:

"Subdomains (72.5 K)"

(open the RELATIONS tab in https://www.virustotal.com/gui/domain/eu.org/).

@emu : given a domain name (*) for a website with an APPARENT owner, DV certs do not provide ANY security because users have no reasonable way to determine whether said domain name DOES NOT belong to the apparent owner.

Phishing is wreaking havoc on the internet. There are lots of people like you who DO NOT provide ANY solutions.

(*) In some message (email, SMS, chatapp, DM, ...), found by Googling, out of a QR-code, in a paper letter or on social media.

A DV cert may be fine for your home NAS, but not for your bank. Unfortunately big tech does not want users to see the difference between a fake and a real bank (or any other critical website) in their browsers.

@jschwart : aan add-ons hebben we niks: die zullen door veel te weinig mensen worden gebruikt waardoor er niets verandert (bovendien bestaat het risico dat mensen nep-add-ons installeren).

Het gaat om een *combinatie* van wijzigingen die de EU zal moeten afdwingen.

Domeinnamen (inclusief het toenemende aantal TLD's) zijn namelijk het *probleem*. Je kunt ze vergelijken met telefoonnummers of woonadressen, potentieel iets- of nietszeggende strings die van een eigenaar *kunnen* zijn (en morgen van een ander). De enige voordelen ervan zijn dat ze uniek zijn en meestal kort.

De meeste internetters begrijpen echter niet hoe je ze moet interpreteren, zoals dat

www-example·com

iets heel anders is dan

www.example·com

(om het nog maar niet te hebben over IDN's zoals in

"https:⧸⧸lîdl·be/login").

Ik zie geen andere oplossing dan voor *mensen* begrijpelijke en traceerbare identificerende informatie opnemen in websitecertificaten, waaronder bijv. (indien beschikbaar) een KvK-nummer (in tegenstelling tot bij 'whois' kun je bij de KvK wel zinvolle identificerende info vinden). Alleen al betrouwbaar weten in welk land de websiteverantwoordelijke gevestigd is, zou al enorm kunnen helpen tegen oplichting.

In https://infosec.exchange/@ErikvanStraten/113990009126611573 zie je een screenshot van

https://play.google-ivi·com

waar Google Trust Services "gewoon" een ceetificaat voor uitgeeft (te zien in https://infosec.exchange/@ErikvanStraten/114061799937444243).

"Franse overheid voert phishingtest uit op 2,5 miljoen leerlingen"

https://www.security.nl/posting/881630/Franse+overheid+voert+phishingtest+uit+op+2%2C5+miljoen+leerlingen

KRANKZINNIG!

Het is meestal onmogelijk om nepberichten (e-mail, SMS, ChatApp, social media en papieren post - zie plaatje) betrouwbaar van echte te kunnen onderscheiden.

Tegen phishing en vooral nepwebsites is echter prima iets te doen, zoals ik vandaag nogmaals beschreef in https://security.nl/posting/881655.

(Big Tech en luie websitebeheerders willen dat niet, dus is en blijft het een enorm gevecht).

@mensrea : if you visit a shop (or a bank) in the center of the city, chances are near zero that it's run by impostors.

However, if you go to some vague second hand market, chances are the you will be deceived.

Possibly worse, if there's an ATM on the outside wall of a shack where Hells Angels meet, would you insert your bank card and enter your PIN?

On the web, most people do not know WHERE they are.

Big Tech is DELIBERATELY withholding essential information from people, required to determine the amount of trust that a website deserves.

DELIBERATELY, because big tech can rent much more (cheap) hosting and (meaningless) domain names to whomever if website vistors cannot distinguish between authentic and fake websites.

You are right that some people will never understand why they need to know who owns a website.

However, most people (including @troyhunt ) would enormously benefit.

Like all the other deaf and blind trolls, you trash a proposal because it may be useless for SOME, you provide zero solutions and you keep bashing me.

What part of "get lost" do you not understand?

@mensrea : it is not the UI/UX that is the problem. It is missing reliable info in the certs.

Image from https://infosec.exchange/@ErikvanStraten/114224682101772569

@aral :

I don't want to pay a cent. Neither donate, nor via taxes.

@aral : most Let's Encrypt (and other Domain Validated) certificates are issued to junk- or plain criminal websites.

They're the ultimate manifestation of evil big tech.

They were introduced to encrypt the "last mile" because Internet Service Providers were replacing ads in webpages and, in the other direction, inserting fake clicks.

DV has destroyed the internet. People loose their ebank savings and companies get ransomwared; phishing is dead simple. EDIW/EUDIW will become an identity fraud disaster (because of AitM phishing atracks).

Even the name "Let's Encrypt" is wrong for a CSP: nobody needs a certificate to encrypt a connection. The primary purpose of a certificate is AUTHENTICATION (of the owner of the private key, in this case the website).

However, for human beings, just a domain name simply does not provide reliable identification information. It renders impersonation a peace of cake.

Decent online authentication is HARD. Get used to it instead of denying it.

REASONS/EXAMPLES

Troy Hunt fell in the DV trap: https://infosec.exchange/@ErikvanStraten/114222237036021070

Google (and Troy Hunt!) killed non-DV certs (for profit) because of the stripe.com PoC. Now Chrome does not give you any more info than what Google argumented: https://infosec.exchange/@ErikvanStraten/114224682101772569

https:⧸⧸cancel-google.com/captcha was live yesterday: https://infosec.exchange/@ErikvanStraten/114224264440704546

Stop phishing proposal: https://infosec.exchange/@ErikvanStraten/113079966331873386

Lots of reasons why LE sucks:

https://infosec.exchange/@ErikvanStraten/112914047006977222 (corrected link 09:20 UTC)

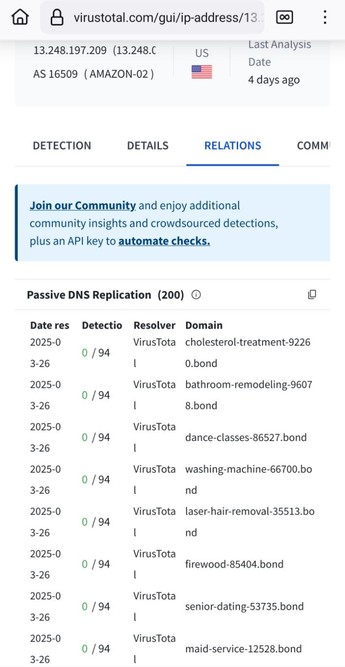

This website stopped registering junk .bond domain names, probably because there were too many every day (the last page I found): https://newly-registered-domains.abtdomain.com/2024-08-15-bond-newly-registered-domains-part-1/. However, this gang is still active, open the RELATIONS tab in https://www.virustotal.com/gui/ip-address/13.248.197.209/relations. You have to multiply the number of LE certs by approx. 5 because they also register subdomains and don't use wildcard certs. Source: https://www.bleepingcomputer.com/news/security/revolver-rabbit-gang-registers-500-000-domains-for-malware-campaigns/

@lewiray : phishing can and should be mitigated.

See https://infosec.exchange/@ErikvanStraten/114222237036021070 and (I just wrote this) https://infosec.exchange/@ErikvanStraten/114224682101772569.

@rohare : phishing can and should be mitigated.

See https://infosec.exchange/@ErikvanStraten/114222237036021070.

@BjornW :

I've stopped doing that after a lot of people called me an idiot and a liar if I kindly notified them. I stopped, I'll get scolded anyway.

Big tech and most admins want everyone to believe that "Let's Encrypt" is the only goal. Nearly 100% of tech people believe that.

And admins WANT to believe that, because reliable authentication of website owners is a PITA. They just love ACME and tell their website visitors to GFY.

People like you tooting nonsense get a lot of boosts. It's called fake news or big tech propaganda. If you know better, why don't you WRITE BETTER?

It has ruined the internet. Not for phun but purely for profit. And it is what ruins people's lives and lets employees open the vdoor for ransomware and data-theft.

See also https://infosec.exchange/@ErikvanStraten/112914047006977222 (and, in Dutch, https://security.nl/posting/881296).

@troyhunt : if we open a website that we've never visited before, we need browsers to show us all available details about that website, and warn us if such details are not available.

We also need better (readable) certificates identifying the responsible / accountable party for a website.

We have been lied to that anonymous DV certificates are a good idea *also* for websites we need to trust. It's a hoax.

Important: certificates never directly warrant the trustworthyness of a website. They're about authenticity, which includes knowing who the owner is and in which country they are located. This helps ensuring that you can sue them (or not, if in e.g. Russia) which *indirectly* makes better identifiable websites more reliable.

More info in https://infosec.exchange/@ErikvanStraten/113079966331873386 (see also https://crt.sh/?Identity=mailchimp-sso.com).

Note: most people do not understand certificates, like @BjornW in https://mastodon.social/@BjornW/114064065891034415:

❝

@letsencrypt offers certificates to encrypt the traffic between a website & your browser.

❞

2x wrong.

A TLS v1.3 connection is encrypted before the website sends their certificate, which is used only for *authentication* of the website (using a digital signature over unguessable secret TLS connection parameters). A cert binds the domain name to a public key, and the website proves possession of the associated private key.

However, for people a domain name simply does not suffice for reliable identification. People need more info in the certificate and it should be shown to them when it changes.

Will you please help me get this topic seriously on the public agenda?

Edited 09:15 UTC to add: tap "Alt" in the images for details.

Dankjewel voor deze verhelderende uitleg. Ik heb er niet bij stilgestaan dat door Cloudflare grote blokken van het internet letterlijk kunnen worden uitgeschakeld, door simpelweg een script te draaien

My memory fails, can you folks help me? What's the name of a novel suite of python programs that implements both digital voice and a new (?) keyboard-to-keyboard text modes in a single GUI? I installed it in a hard disk that died, and I don't remember. Thank you very much!

@0xF21D : Cloudflare is evil anyway.

Cloudflare reverse-proxies (or -proxied):

-

cloudflare.com.save-israel·org

-

ns.cloudflare.com.save-israel·org

-

albert.ns.cloudflare.com.save-israel·org

-

sydney.ns.cloudflare.com.save-israel·org

-

I don't know whether any of these domains were or are malicious, but such domain names are insane; expect evilness.

See also:

https://crt.sh/?Identity=save-israel.org

Tap "Alt" in the images for more info.

https://www.europesays.com/1919749/ Llega a España el ‘boomerasking’: el fenómeno ligado a la necesidad de atención que preocupa a los psicólogos #boomerasking #dv #Ego #egoistas #Emociones #España #noticias #preguntas #psicología #spain

https://www.europesays.com/1914438/ VIDEO CUBANA ESPAÑA | Una cubana viviendo en España explica las diferencias con su país: “No se puede hacer ruido” #agua #Cuba #cubana #culturales #diferencias #dv #España #explica #Galicia #noticias #spain #TikTok #turismo #viviendo

nee, dat is beslist niet stom! Er zijn maar weinig mensen die hier iets van snappen, en dat is precies het probleem.

Ook ervaren idioten zoals ik moeten te vaak diep graven om te zien of een website echt is of nep, en soms blijkt dat onmogelijk (zoals bij sommige webshops).

Als we naar het centrum gaan en daar een pand zien waarop "ING" of "HEMA" staat, dan zijn we *GEWEND* dat daar géén oplichtersbende in zit.

Ons risico om te worden belazerd is laag, omdat kwaadwillenden niet eenvoudig een pand kunnen huren, zoiets snel aan het licht komt en de pakkans groot is.

Maar zou jij geld pinnen uit een Geldmaat bevestigd aan de buitengevel van een pand van de Hells Angels gevestigd tussen een autosloperij en een pallethandel?

Op internet is de *ENIGE* aanwijzing die we hebben over de identiteit van een website, de domeinnaam die we zien in de adresbalk van de browser. We hebben géén idee meer waar een server staat en wat de nationaliteit van de huurder van de domeinnaam is.

On precies te zijn, een in DNS geldige website-domeinnaam is een (potentieel nietszeggende of juist misleidende) reeks karakters hooguit bestaande uit:

1) kleine letters (a-z);

2) cijfers (0-9);

3) het minteken;

4) de punt als *scheidingsteken*.

Een domeinnaam is een *alias* voor een IP-adres, net als "Maartje" in mijn lijst met contacten een alias is voor een telefoonnummer (ik vermoed een ander telefoonnummer achter "mijn" Maartje).

Stel Maartje neemt morgen een ander telefoonnummer, en een ander krijgt haar oude nummer. Als ik vervolgens "Maartje" bel, krijg ik een ander aan de lijn (als ik pech heb is dat iemand die m.b.v. AI de stem van Maartje exact imiteert en mij misleidt). Dit is een van de problemen met domeinnamen: soms vallen ze in verkeerde handen (zie https://security.nl/search?origin=frontpage&keywords=verlopen+domeinnaam).

Domeinnamen hebben een bijzondere eigenschap: ze zijn (als alles goed gaat) wereldwijd uniek - in tegenstelling tot "Maartje" of "Erik van Straten".

DNS is het wereldwijde "telefoonboek" om (onder meer), gegeven een domeinnaam, het huidige IP-adres van de server (waar de website actief op is) op te zoeken. Want computers op internet communiceren met elkaar middels IP-adressen, net zoals mobieltjes daar telefoonnummers voor gebruiken.

Het probleem blijft dat domeinnamen nietszeggend of bewust misleidend kunnen zijn (enkele "verse" voorbeelden in de screenshot onderaan deze toot).

Precies daarom gebruiken de meeste banken EV (Extended Validation) website-certificaten. Het laatste certificaat voor rabobank.nl zie je in https://crt.sh/?id=16445752040 (merk op dat dit certificaat geldig is voor maar liefst 155 verschillende domeinnamen, die je vindt door in die pagina te zoeken naar DNS: ).

Een website-certificaat kun je prima vergelijken met een *kopie* van een paspoort. De server stuurt dit ongevraagd naar de browser.

Er volgt echter een slimme wiskundige truc: de server *bewijst* aan de browser over het *originele* paspoort te beschikken (feitelijk een "private key"). Een crimineel heeft dus niets aan zo'n kopie.

In dat paspoort kunnen minder of meer gegevens staan (V staat voor Validated):

a) Domain V: alleen de domeinnaam (of meerdere domeinnamen).

b) Organization V: de domeinnaam/namen plus matig betrouwbare identificerende gegevens van de eigenaar van de website.

c) Extended V: de domeinnaam/namen plus redelijk betrouwbare identificerende gegevens van de eigenaar van de website.

d) QWAC (https://en.wikipedia.org/wiki/Qualified_website_authentication_certificate): de domeinnaam/namen plus maximaal betrouwbare identificerende gegevens van de eigenaar van de website.

Alles valt of staat met de betrouwbaarheid van de *certificaatuitgever* (een gemeenteambtenaar die valse paspoorten aan criminelen verkoopt kan ook desastreus zijn voor het vertrouwen in het systeem, voorbeeld: https://www.security.nl/posting/800253/Ambtenaar+die+valselijk+paspoorten+opmaakte+veroordeeld+tot+32+maanden+cel).

——————

Technisch uitstapje (als je nog zin hebt):

DNS snapt niets van IDN's (International Domain Names). Punycode is een truc in browsers om toch met "nep" domeinnamen zoals

https://münchen.de

en

https://βιβλιοχαρτοπωλειον.ελ (een Griekse "domeinnaam")

te kunnen werken. "Onder water" wordt daarvoor Punycode gebruikt, volgens https://www.charset.org/punycode zijn dat resp.

https://xn--mnchen-3ya.de

en

https://xn--mxabanrbcmcwrbdkn2c8b1b.xn--qxam

In certificaten voor IDN's vind je (stom genoeg) uitsluitend de Punycode representatie. Het is allemaal zo gemaakt dat het simpel *lijkt* - maar niet is, en dat is meestal iets waar criminelen van profiteren.

Ten slotte nog een wijdverbreid fabeltje: "met een certificaat wordt de https:// verbinding versleuteld". Dat is, al vele jaren, pertinente onzin.

Een (server- of client-) certificaat wordt uitsluitend gebruikt voor authenticatie (van de server of de client), het leveren van *bewijs* van identiteit.

Bij de moderne TLS v1.3 (waar steeds meer servers gebruik van maken voor https://) wordt de verbinding zelfs éérst versleuteld; pas dáárna stuurt de server diens kopie-paspoort (een kopie van het certificaat) naar de browser - over de reeds versleutelde verbinding dus.

P.S. emojies toegevoegd in een poging om de droogte van het technische geneuzel te beperken